Configuration Linux

Configuration Linux (Ubuntu - Mint)

2 solutions :

- Via le script d'install Cisco vpn anyconnect

- Via le package openconnect (compatible AnyConnect) : Open client for Cisco AnyConnect VPN

Via le script d'install Cisco vpn anyconnect

Sous linux on peux installer le client anyconnect en allant le chercher sur le https://vpn.lothaire.net

Un téléchargement vous sera proposé, cliquez sur Download for Linux.

Une fois le script récuperé, on install le produit :

[sudo] password for xxxxxx:

Installing Cisco AnyConnect Secure Mobility Client...

Removing previous installation...

mv: impossible d'évaluer «/opt/cisco/vpn/*.log»: Aucun fichier ou dossier de ce type

Extracting installation files to /tmp/vpn.zFF5b4/vpninst095927597.tgz...

Unarchiving installation files to /tmp/vpn.zFF5b4...

Starting the VPN agent...

Done!

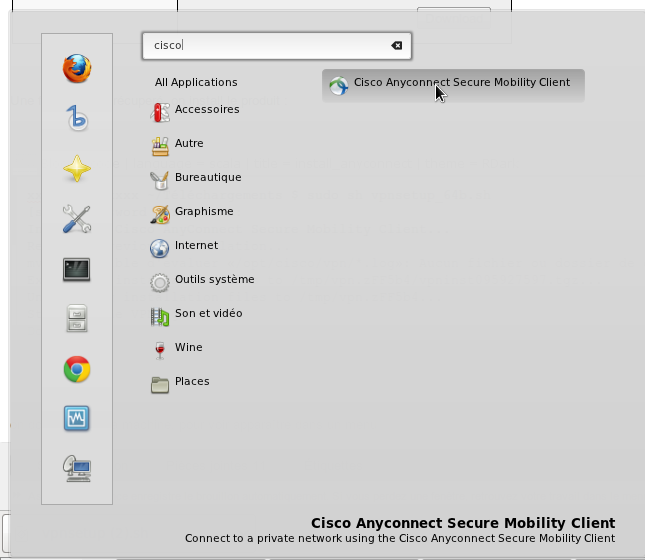

on doit rebooter sa machine, pour voir apparaître dans un menu l'application "Cisco Anyconnect Secure Mobility Client" :

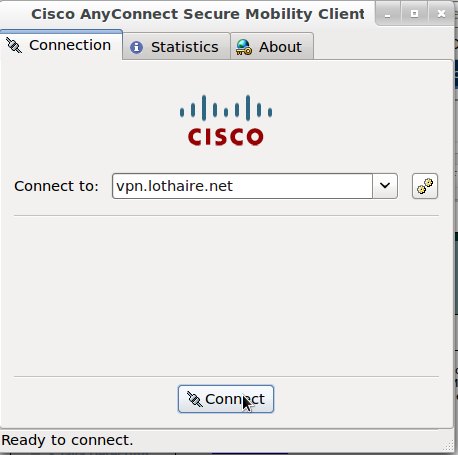

on le lance :

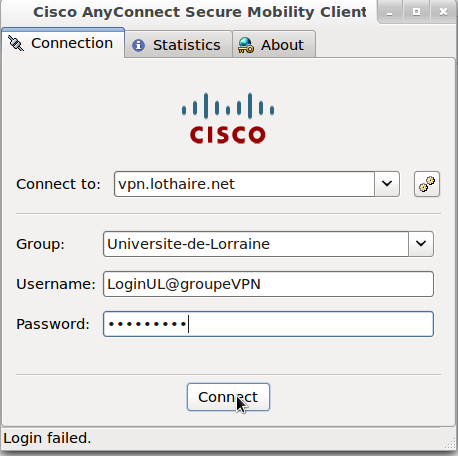

on accepte le certificat et on peut se connecter :

NB : si on a ces erreurs "AnyConnect cannot confirm it is connected to your secure gateway. The local network may not be trustworthy. Please try another network."

c'est qu'il manque le certificat TERENA SSL CA, que l'on peut récupérer ici :

Fichier XML pour la configuration d'anyconnect

Dans le cas ou il y a plusieurs concentrateur vpn à gérer.

Fichier à installer dans :

- MacOS X : /opt/cisco/anyconnect/profile

- Windows : C:\ProgramData\Cisco\Cisco AnyConnect VPN Client\Profile\

Mettre un nom suffixé .xml

<AnyConnectProfile xmlns="http://schemas.xmlsoap.org/encoding/"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://schemas.xmlsoap.org/encoding/ AnyConnectProfile.xsd">

<ClientInitialization>

<UseStartBeforeLogon UserControllable="false">false</UseStartBeforeLogon>

<CertEnrollmentPin>pinAllowed</CertEnrollmentPin>

<CertificateMatch>

<KeyUsage>

<MatchKey>Non_Repudiation</MatchKey>

<MatchKey>Digital_Signature</MatchKey>

</KeyUsage>

<ExtendedKeyUsage>

<ExtendedMatchKey>ClientAuth</ExtendedMatchKey>

<ExtendedMatchKey>ServerAuth</ExtendedMatchKey>

<CustomExtendedMatchKey>1.3.6.1.5.5.7.3.11</CustomExtendedMatchKey>

</ExtendedKeyUsage>

<DistinguishedName>

<DistinguishedNameDefinition Operator="Equal" Wildcard="Enabled">

<Name>CN</Name>

<Pattern>ASASecurity</Pattern>

</DistinguishedNameDefinition>

<DistinguishedNameDefinition Operator="Equal" Wildcard="Disabled">

<Name>L</Name>

<Pattern>Boulder</Pattern>

</DistinguishedNameDefinition>

</DistinguishedName>

</CertificateMatch>

</ClientInitialization>

<ServerList>

<HostEntry>

<HostName>UL</HostName>

<HostAddress>vpn.lothaire.net</HostAddress>

</HostEntry>

</ServerList>

</AnyConnectProfile>

Via le package Openconnect en CLI

Installation préalable :

Commande :

Via le package Openconnect avec Network-Manager

On installe le package openconnect et les plugin network-manager-openconnect, network-manager-openconnect-gnome (fonctionne aussi avec linux mint 18.3 en cinnamon)

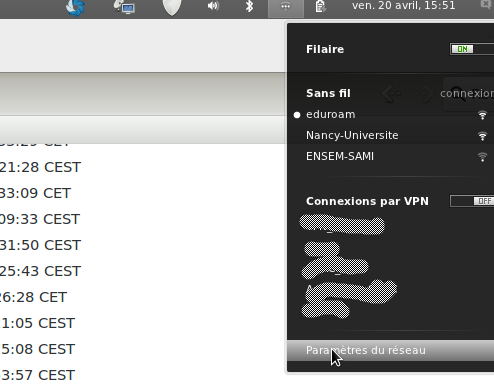

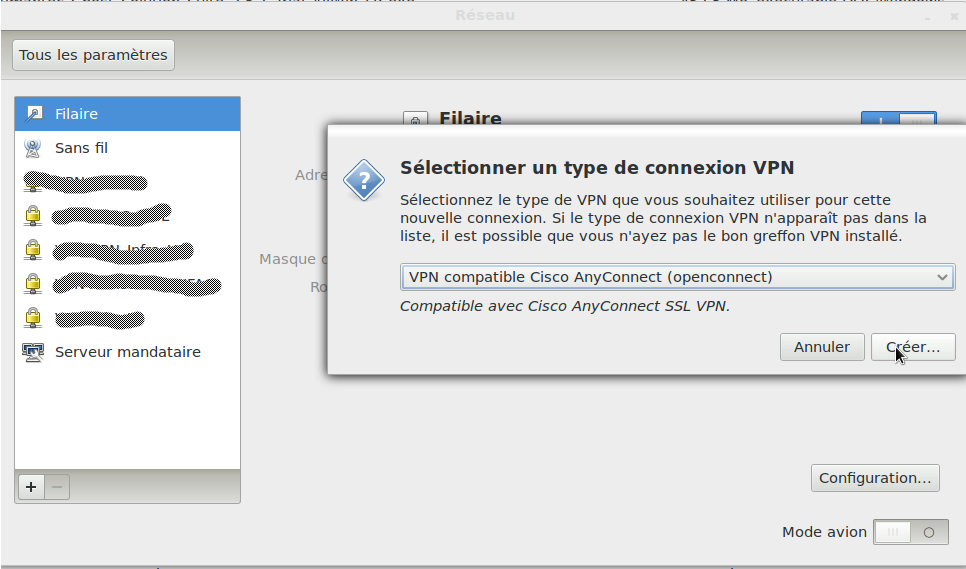

Rebooter sa machine , on verra maintenant apparaître dans son module de gestion réseau/VPN un nouveau module "VPN Compatible Cisco Anyconnect ( openconnect)"

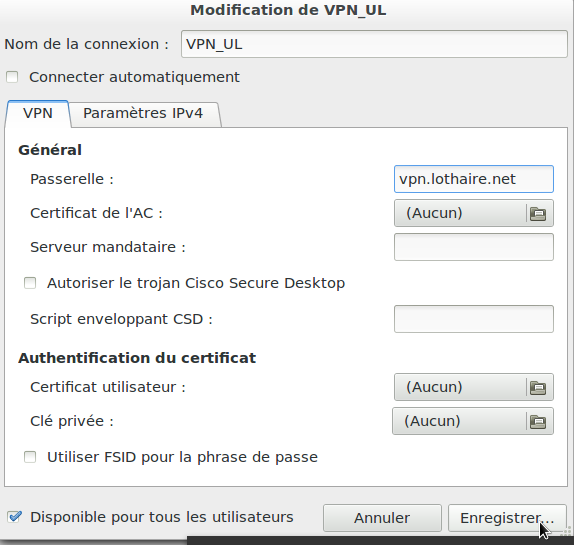

créer , Renseigner uniquement le nomde la connexion et la passerelle

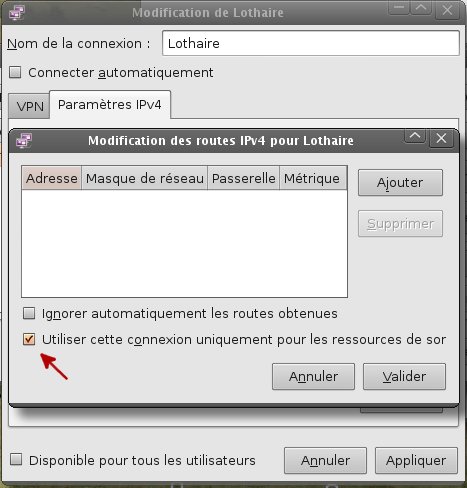

Pour avoir de bonnes performances il faut activer le Split-Tunnel (seules les connexions nécessaires passent dans le tunnel),

il faut cocher une case dans les paramètres IPV4 > Routes (la traduction française a coupé la phrase)

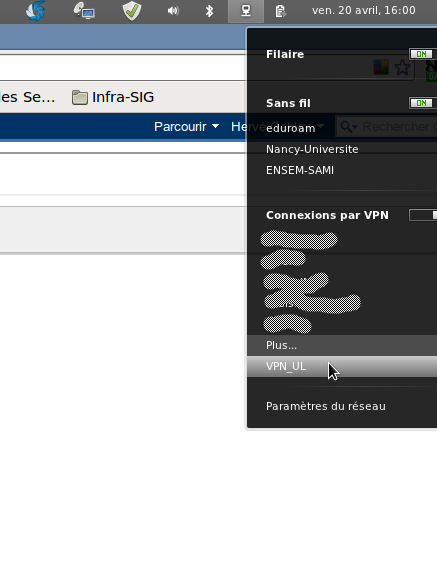

votre nvelle connexion VPN s'affiche maintenant dans votre gestionnaire réseau :

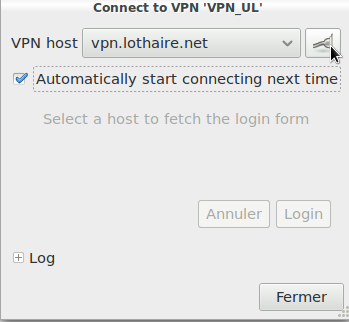

cocher " Automatically start ....." et cliquer à coté du VPN host pour la connexion :

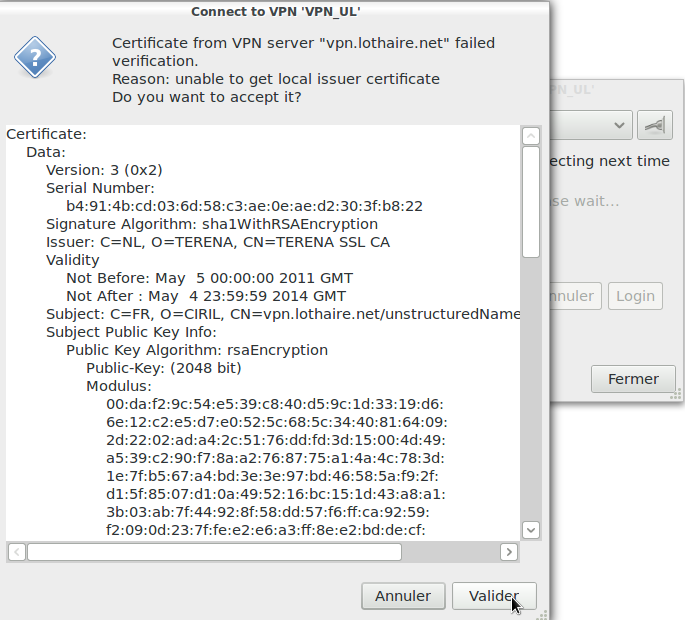

valider le certificat :

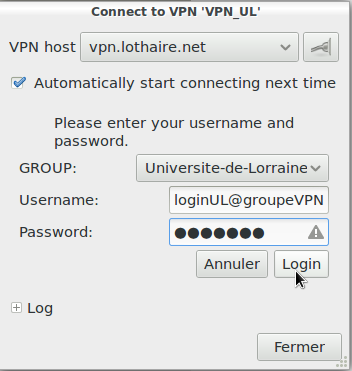

puis loguer vous :

En cas de problèmes

Problème AnyConnect cannot confirm it is connected to your secure gateway

Lors du démarrage du client Anyconnect, on obtient le message suivant :

Pour résourde ce problème, procédez comme cela :

Renommer le dossier ca

cd /opt/.cisco/certificates

mv ca ca.origNouveau dossier

mkdir ca- Dans le dossier ca, créez un nouveau certificat, vous pouvez le téléchargez à partir de ce fichier :

Redémarrez le service

/etc/init.d/vpnagentd restart- Et le client, le problème ne devrait plus se poser.

Les accès vers les machines privées ne se font pas depuis l'extérieur

Il faut modifier la conf du VPN comme ça :